Ofuscar el tráfico bittorrent: introducción breve

El otro día un amigo, que regresó hace poco de Alemania, contó que le llegó un mensaje exigiéndole 735 euros por una descarga que realizó cuando se encontraba en aquel país. Aún no sabemos si la carta se trata de una estafa llana o de un intento de conciliación para no pasar por un juzgado cuando regrese a Alemania, pero todo apunta a que se trata de un texto jurídico. La noticia me ha hecho reafirmarme en que, quienes defendemos el intercambio libre de archivos, del contenido que sea, debemos tomar medidas para evitar que lleguen cartas como esa.

Aunque en España las leyes vigentes no resultan demasiado invasivas contra el derecho al intercambio sin ánimo de lucro de material con copyright, pueden modificarse en cualquier momento y una acción como la de compartir, que hoy no es siquiera falta administrativa e incluso se considera virtuosa, mañana puede ser del tipo delito penal.

Para saber si un usuario intercambia archivos, el ISP (proveedor de servicio de internet) debe vigilar las transmisiones de datos de los usuarios e identificarlos como pertenecientes a redes de intercambio, con lo cual no hace falta ser muy susceptible para pensar que pueden vigilar todo el tráfico de todos los usuarios con el pretexto de las descargas. Por el momento, en España sólo se puede intervenir el tráfico de los ISP legalmente durante un proceso judicial, pero puede cambiar la legislación -de hecho, lo hará- y que, por ejemplo, cualquier administración reclame a los ISP datos privados de sus usuarios. Por ello conviene tomar medidas. Sin duda, una de las mejores es la encriptación; otra, que ofrece menos protección, la ofuscación.

Este post no contiene una solución definitiva. La mejor solución sería no tener el problema, es decir, no sufrir represalias por el intercambio libre de información, lo que significa dejar internet como estaba cuando la diseñaron los ingenieros y hackers primegenios, y hasta hace no tanto tiempo, sin una legislación especial para la misma. Sin embargo, las cartas acusatorias son de mal gusto y las siguientes líneas tienen el objetivo más modesto (y a mi alcance) de ayudar a ofuscar el tráfico del intercambio de archivos en redes bittorrent.

La ofuscación no llega a ser encriptado, por lo que el ISP podría deducir de todos modos qué tráfico es de intercambio P2P, con o sin propiedad intelectual, pero tienen que molestarse para averiguarlo. La ofuscación es lo que en jerga militar se llamaría camuflaje, el cual no hace invisible al combatiente, pero hay que fijarse mucho para identificarlo como tal, con el coste de oportunidad que ello conlleva.

En las opciones de los programas de Bittorrent la llaman cifrado, aunque el propio creador del protocolo Bittorrent, Bram Cohen, la considera demasiado débil para que sea encriptación. Por otra parte, la ofuscación no protege el anonimato si un investigador se introduce en una red P2P.

Es posible que en el país en el que te encuentras el intercambio de archivos se castigue severamente y la necesidad de tomar medidas sea inmediata. Si donde vives el estado reprime sin concesiones la generosidad, quizá no debas utilizar este tutorial y, en vez de ello, utilizar redes VPN, TOR, I2P… ya que éstas tienen un buen cifrado y que la ofuscación no sirve para invisibilizar los datos, sino sólo para pasar más desapercibido. En todo caso, recuerda que siempre decides bajo tu responsabilidad.

Voy a mostrar como activar la ofuscación en algunos programas para las redes Bittorent. Como en este blog trato temas de software libre, los clientes de bittorrent de los que hablo son Transmission, qBitorrent y el multiplataforma Deluge, aunque existen más. Si usas Windows o Mac, puede que este escrito te sea útil igualmente, ya que la manera de configurar sus programas no suele ser radicalmente distinta a la que aquí explico. En todos los casos, la instalación y configuración general de los programas se sale del tema de este post, por lo que iré al grano mostrando que opciones tienen que estar configuradas para la ofuscación.

Transmission

Transmission es un cliente de bittorrent que se ejecuta de forma transparente al usuario y a la vez es un servidor. Es el más difícil de configurar de los tres, aunque posiblemente el más versátil. No necesita un entorno gráfico para funcionar y para trabajar con él hay utilizar programas externos, como un navegador o específicos como Transmission-GTK. Es ideal para una Raspberry Pi como la que tengo en casa. A continuación, muestro como hacer la configurarión con Transmission-GTK y con el navegador web.

Transmission-GTK

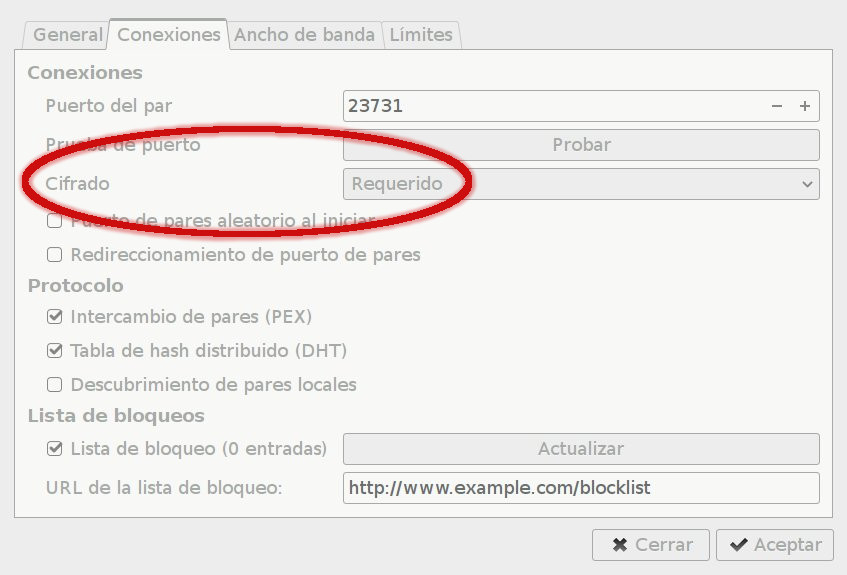

Ir a Opciones → Preferencias remotas → Conexiones

Saldrá una ventana emergente como ésta:

En Cifrado, hay un menú con tres opciones:

- Requerido: sólo utiliza ofuscación.

- Preferido: utiliza la ofuscación cuando sea posible

- Tolerado: solo la utiliza si no queda otra.

Seleccionando Requerido nos aseguramos de que Transmission envie y reciba datos en plano.

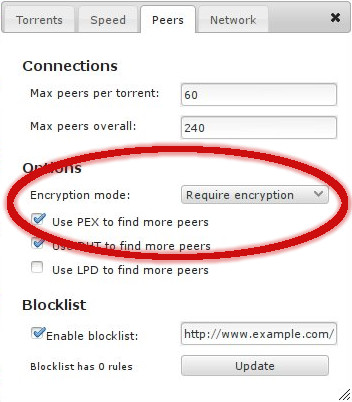

Cliente web

No se trata de una aplicación específica, sino de gestionar los torrents con el navegador. En la parte inferior izquierda hay un icono como éste ![]() que nos lleva a las opciones. Para la ofuscación, son las mismas que en Transmission-GTK, ya que el demonio contra el que conecta es el mismo.

que nos lleva a las opciones. Para la ofuscación, son las mismas que en Transmission-GTK, ya que el demonio contra el que conecta es el mismo.

Deluge

Un cliente de entorno gráfico multiplataforma programado en Python.

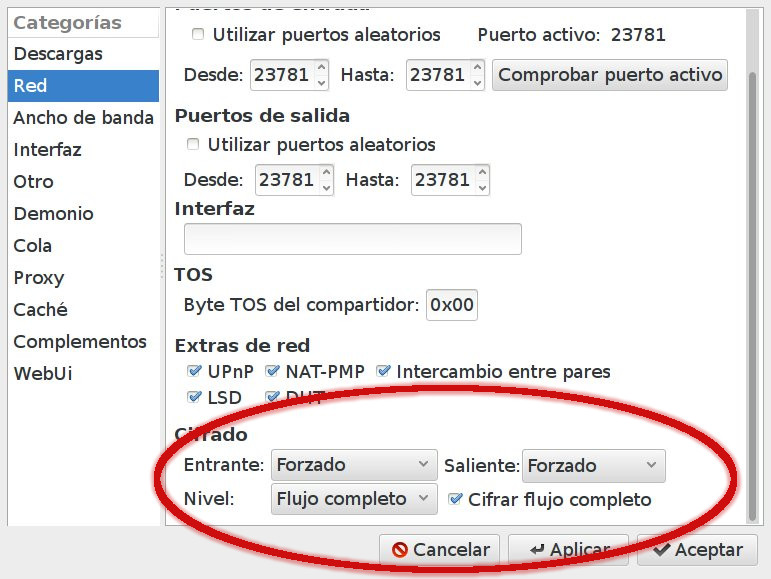

Ir a Editar → Preferencias → Red

En la sección cifrado, salen tres menus y un checkbox.

Para forzar la ofuscación, hay que dejarlo tal y como sale en la imagen

qBittorrent

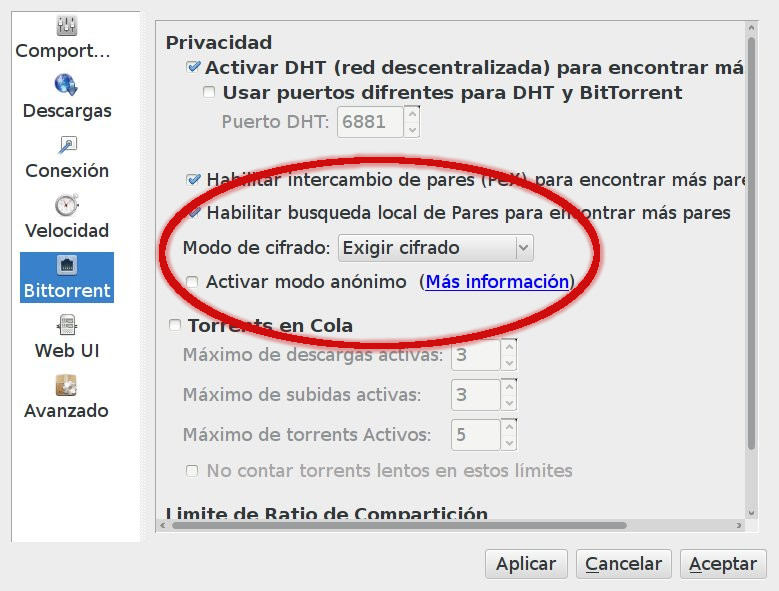

Ir a Herramientas → Opciones → Bittorrent

En la lista de Modo de cifrado → Exigir cifrado

Como veis no presenta mucha dificultad. Además, existen otros clientes de bittorrent que usan la ofuscación. Los clientes no suelen forzarla, con el fin de que durante el intercambio los clientes encuentren mayor número de fuentes, por lo que la velocidad de subida y bajada aumentará un poco, aunque de este modo nunca se sabe si los datos viajan en plano a través del ISP… dándoselo en bandeja a lo remitentes de cartas antisociales.

¡Compartid, malditos, compartid!

Muchas gracias, muy currado el post! Aunque como bien dices la mejor solución desde luego sería no tener el problema. O vamos a tener que ponernos paranóicos con la nueva inquisición del internet.

Gracias!

¿Qué es la paranoia sino un intento de protegerese? 😉

Gracias de nuevo.

Me parece bastante interesante aprender cómo funcionan las herramientas que utilizamos día a día, ya no sólo para «protegernos» de posibles incursiones en nuestras actividades interneteras, sino para optimizar al máximo nuestro Hacer con las computadoras

Gracias a tí por comentar 😀